Google は 2026 年 4 月 22 日(現地時間)、Chromebook などのサポートされる ChromeOS デバイスおよび ChromeOS Flex デバイスに向けて、ChromeOS 147 安定版(Stable)へのメジャーアップデートの展開を発表しました。

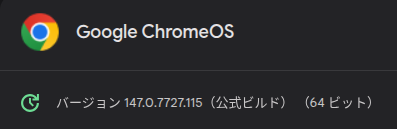

今回のアップデートにより、Chrome ブラウザのバージョンは 146.0.7680.199 から 147.0.7727.115 へ、プラットフォームのバージョンは 16581.61.0 から 16610.44.0 へと更新されます。

- 2026 年 5 月 8 日: ChromeOS 147 の 2 回目のマイナーアップデート (147.0.7727.147) が展開されました。

過去の更新内容

- 2026 年 5 月 2 日: ChromeOS 147 の 1 回目のマイナーアップデート (147.0.7727.142) が展開されました。

- 2026 年 4 月 29 日: 公開当初、唯一遅れていた「HP Elite Dragonfly Chromebook」にもアップデートが展開されました。バージョンはメジャーアップデートと同じ 147.0.7727.115 です。

- 2026 年 4 月 26 日: Linux 開発環境 (Crostini) がデフォルトで Baguette になることが発表されました。

- 2026 年 4 月 25 日: アップデートに含まれる修正済みの脆弱性の一覧を追加しました。

記事執筆時点で、筆者の複数の Chromebook / Chromebox でアップデートを受信しており、前回のアップデートが配信されていなかった「Lenovo Chromebook Plus Gen 10」などへの展開も確認しています。

セキュリティアップデートの内容

今回のアップデートでは、ユーザー向けの新機能の追加は確認されていませんが、内蔵されている Chrome ブラウザにおいて 71 件の脆弱性が修正されています。

修正された脆弱性のうち、最も深刻度が高い「Critical」とされる問題が 5 件含まれており、詳細は以下のとおりです。

- CVE-2026-6296 (Critical) : ANGLE におけるヒープバッファオーバーフロー

- CVE-2026-6297 (Critical) : Proxy における解放済みメモリの使用 (Use after free)

- CVE-2026-6299 (Critical) : Prerender における解放済みメモリの使用

- CVE-2026-5858 (Critical) : WebML におけるヒープバッファオーバーフロー

- CVE-2026-5859 (Critical) : WebML における整数オーバーフロー

このほかにも、V8 エンジンや Blink、WebRTC などのコンポーネントにおいて、深刻度「High」が 30 件、「Medium」が 21 件、「Low」が 15 件修正されています。

深刻度「High」の修正

- CVE-2026-5873 (High) : V8 における範囲外の読み取りおよび書き込み

- CVE-2026-5872 (High) : Blink における解放済みメモリの使用

- CVE-2026-5871 (High) : V8 における型混同 (Type Confusion)

- CVE-2026-5870 (High) : Skia における整数オーバーフロー

- CVE-2026-5869 (High) : WebML におけるヒープバッファオーバーフロー

- CVE-2026-5867 (High) : WebML におけるヒープバッファオーバーフロー

- CVE-2026-5866 (High) : Media における解放済みメモリの使用

- CVE-2026-5865 (High) : V8 における型混同

- CVE-2026-5864 (High) : WebAudio におけるヒープバッファオーバーフロー

- CVE-2026-5861 (High) : V8 における解放済みメモリの使用

- CVE-2026-5860 (High) : WebRTC における解放済みメモリの使用

- CVE-2026-5863 (High) : V8 における不適切な実装

- CVE-2026-6362 (High) : Codecs における解放済みメモリの使用

- CVE-2026-6317 (High) : Cast における解放済みメモリの使用

- CVE-2026-6316 (High) : Forms における解放済みメモリの使用

- CVE-2026-6314 (High) : GPU における範囲外の書き込み

- CVE-2026-6313 (High) : CORS における不適切なポリシー適用

- CVE-2026-6312 (High) : Passwords における不適切なポリシー適用

- CVE-2026-6360 (High) : FileSystem における解放済みメモリの使用

- CVE-2026-6309 (High) : Viz における解放済みメモリの使用

- CVE-2026-6307 (High) : Turbofan における型混同

- CVE-2026-6308 (High) : Media における範囲外の読み取り

- CVE-2026-6306 (High) : PDFium におけるヒープバッファオーバーフロー

- CVE-2026-6304 (High) : Graphite における解放済みメモリの使用

- CVE-2026-6303 (High) : Codecs における解放済みメモリの使用

- CVE-2026-6302 (High) : Video における解放済みメモリの使用

- CVE-2026-6301 (High) : Turbofan における型混同

- CVE-2026-6300 (High) : CSS における解放済みメモリの使用

- CVE-2026-6919 (High) : DevTools における解放済みメモリの使用

- CVE-2026-5862 (High) : V8 における不適切な実装

深刻度「Medium」の修正

- CVE-2026-5893 (Medium) : デバッグチェックの失敗

- CVE-2026-5892 (Medium) : V8 におけるレースコンディション

- CVE-2026-5891 (Medium) : ブラウザ UI における不適切なポリシー適用

- CVE-2026-5890 (Medium) : WebCodecs におけるレースコンディション

- CVE-2026-5889 (Medium) : PDFium における暗号化の不備

- CVE-2026-5888 (Medium) : WebCodecs における未初期化変数の使用

- CVE-2026-5874 (Medium) : PrivateAI における解放済みメモリの使用

- CVE-2026-5884 (Medium) : Media における信頼できない入力の不適切な検証

- CVE-2026-5883 (Medium) : Media における解放済みメモリの使用

- CVE-2026-5882 (Medium) : Fullscreen における不適切なセキュリティ UI

- CVE-2026-5881 (Medium) : LocalNetworkAccess におけるポリシー回避

- CVE-2026-5875 (Medium) : Blink におけるポリシー回避

- CVE-2026-5880 (Medium) : ブラウザ UI における不適切なセキュリティ UI

- CVE-2026-5878 (Medium) : Blink における不適切なセキュリティ UI

- CVE-2026-5877 (Medium) : Navigation における解放済みメモリの使用

- CVE-2026-5876 (Medium) : Navigation におけるサイドチャネル情報の漏洩

- CVE-2026-6364 (Medium) : Skia における範囲外の読み取り

- CVE-2026-6305 (Medium) : PDFium におけるヒープバッファオーバーフロー

- CVE-2026-6318 (Medium) : Codecs における解放済みメモリの使用

- CVE-2026-6298 (Medium) : Skia におけるヒープバッファオーバーフロー

- CVE-2026-6363 (Medium) : V8 における型混同

深刻度「Low」の修正

- CVE-2026-5915 (Low) : WebML における信頼できない入力の不適切な検証

- CVE-2026-5913 (Low) : Blink における範囲外の読み取り

- CVE-2026-5912 (Low) : WebRTC における整数オーバーフロー

- CVE-2026-5911 (Low) : ServiceWorkers におけるポリシー回避

- CVE-2026-5909 (Low) : Media における整数オーバーフロー

- CVE-2026-5910 (Low) : Media における整数オーバーフロー

- CVE-2026-5908 (Low) : Media における整数オーバーフロー

- CVE-2026-5907 (Low) : Media における不適切なデータ検証

- CVE-2026-5904 (Low) : V8 における解放済みメモリの使用

- CVE-2026-5903 (Low) : IFrameSandbox におけるポリシー回避

- CVE-2026-5894 (Low) : PDF における不適切な実装

- CVE-2026-5901 (Low) : DevTools におけるポリシー回避

- CVE-2026-5900 (Low) : Downloads におけるポリシー回避

- CVE-2026-5899 (Low) : History Navigation における不適切なセキュリティ UI

- CVE-2026-5896 (Low) : Navigation におけるサイドチャネル情報の漏洩

深刻度の高い脆弱性が多数対処されているため、早めのアップデート適用を推奨します。

なお、ChromeOS 固有のシステムコンポーネントに対するバグ修正(ChromeOS Vulnerability Rewards Program)は今回報告されていません。

管理者向けの変更点と今後の予定

一般ユーザー向けの新機能については情報がありませんが、企業および教育機関の管理者向けには、いくつかの機能追加や今後の変更予定が発表されています。

今回のバージョンでは、主に教育現場向けの「クラスツール(Class Tools)」におけるアクティビティログの生成機能などが追加されました。

管理者向けの具体的な変更内容については、以下の関連記事で詳しく解説しています。

発生している問題について

ChromeOS 147 へのアップデートにあたり、現時点ではユーザーに影響を与えるような大きな不具合や動作の不安定さは報告されていません。実機での検証においても、基本的な操作やアプリの動作に問題は見られませんでした。

今後、もし新たな問題が報告された場合には改めてお知らせし、別途記事でもまとめていきます。

万が一、アップデート後に解決できないトラブルが発生した場合は、以下の手順でGoogle にフィードバックを送信してください。

- [設定] > [ChromeOS について] > [フィードバックを送信] または

Alt+Shift+I

Gemini in Chrome について

先日、Google は Chromebook Plus を含むデスクトップ向け Chrome ブラウザで利用可能な Gemini in Chrome (ブラウザに統合された Gemini 機能) を、日本でも展開することを正式に発表しました。

現在は段階的に展開を開始しており、ごく一部の Chromebook Plus では ChromeOS 146.0.7680.199 の時点で利用可能になったことをお伝えしています。

今回のメジャーアップデートで Gemini in Chrome が広く展開されると予想していましたが、現時点では前述の一部の Chromebook Plus 以外に手持ちのデバイスで新たに利用可能になったものはありませんでした。

また、関連するフラグを有効にしていても機能が表示されないため、実際に利用可能になるまでにはまだ時間がかかる可能性があります。

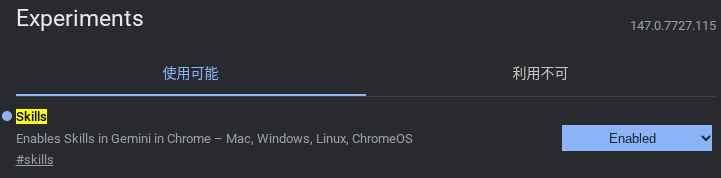

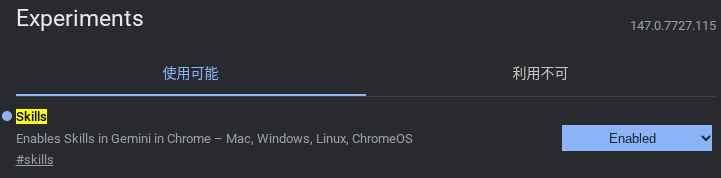

一方で、ChromeOS 146 までは利用できなかった Gemini in Chrome 向けの「スキル (skills)」のフラグが追加されており、これを有効にすることでプロンプトの登録と再利用ができるようになりました。

まとめ

今回の ChromeOS 147 安定版へのアップデートは、現時点では目立った新機能の追加は確認されていませんが、システムの安全性と安定性を高めるための重要な更新が含まれていると考えられます。

アップデートはすべてのデバイスに一度に配信されるわけではなく、数日から数週間かけて順次展開されます。

お使いの Chromebook でアップデートを手動で確認するには、[設定] > [ChromeOS について] > [アップデートを確認] から実行してください。

- 前回のメジャーアップデート:

- 次回のメジャーアップデート:

- 関連記事: