Google は 2026 年 5 月 5 日 (現地時間)、Windows、Mac、Linux のデスクトップ向けに Google Chrome 148 安定版 (Stable) へのメジャーアップデートをリリースしたことを発表しました。

今回のアップデートにより、デスクトップ版 Chrome のバージョンは Windows および macOS 向けが 148.0.7778.96/97 へ、Linux 向けが 148.0.7778.96 へと更新されます。アップデートは今後数日から数週間にかけて順次展開される予定です。

Chrome 148 で修正された脆弱性

公開されたリリースノートによると、今回のアップデートには 3 件の深刻度「クリティカル (Critical)」、29 件の「高 (High)」、 66 件の「中 (Medium)」、29 件の「低 (Low)」の合計 127 件 のセキュリティ修正が含まれています。

深刻度が最も高い「クリティカル」の修正として、Blink における整数オーバーフロー (CVE-2026-7896)、Mobile における解放後使用 (CVE-2026-7897)、Chromoting における解放後使用 (CVE-2026-7898)の 3 件が対処されました。

また、深刻度が「高」の脆弱性については、V8 における境界外の読み取り・書き込み (CVE-2026-7899) や ANGLE のヒープバッファオーバーフロー (CVE-2026-7900) など、多岐にわたるコンポーネントで修正が行われています。

以下は修正された脆弱性の一覧です。

深刻度: Critical (クリティカル)

- CVE-2026-7896: Blink における整数オーバーフロー

- CVE-2026-7897: Mobile における解放後使用

- CVE-2026-7898: Chromoting における解放後使用

深刻度: High (高)

- CVE-2026-7899: V8 における境界外の読み取りと書き込み

- CVE-2026-7900: ANGLE におけるヒープバッファオーバーフロー

- CVE-2026-7901: ANGLE における解放後使用

- CVE-2026-7902: V8 における境界外メモリアクセス

- CVE-2026-7903: ANGLE における整数オーバーフロー

- CVE-2026-7904: Fonts における境界外の読み取り

- CVE-2026-7905: Media における信頼できない入力の不十分な検証

- CVE-2026-7906: SVG における解放後使用

- CVE-2026-7907: DOM における解放後使用

- CVE-2026-7908: Fullscreen における解放後使用

- CVE-2026-7909: ServiceWorker における不適切な実装

- CVE-2026-7910: Views における解放後使用

- CVE-2026-7911: Aura における解放後使用

- CVE-2026-7912: GPU における整数オーバーフロー

- CVE-2026-7913: DevTools における不十分なポリシー適用

- CVE-2026-7914: Accessibility における型の取り違え

- CVE-2026-7915: DevTools における不十分なデータ検証

- CVE-2026-7916: InterestGroups における不十分なデータ検証

- CVE-2026-7917: Fullscreen における解放後使用

- CVE-2026-7918: GPU における解放後使用

- CVE-2026-7919: Aura における解放後使用

- CVE-2026-7920: Skia における解放後使用

- CVE-2026-7921: Passwords における解放後使用

- CVE-2026-7922: ServiceWorker における解放後使用

- CVE-2026-7923: Skia における境界外の書き込み

- CVE-2026-7924: Dawn における未初期化の使用

- CVE-2026-7925: Chromoting における解放後使用

- CVE-2026-7926: PresentationAPI における解放後使用

- CVE-2026-7927: Runtime における型の取り違え

- CVE-2026-7928: WebRTC における解放後使用

- CVE-2026-7929: MediaRecording における解放後使用

深刻度: Medium (中)

- CVE-2026-7930: Cookies における信頼できない入力の不十分な検証

- CVE-2026-7931: iOS における信頼できない入力の不十分な検証

- CVE-2026-7932: Downloads における不十分なポリシー適用

- CVE-2026-7933: WebCodecs における境界外の読み取り

- CVE-2026-7934: Popup Blocker における信頼できない入力の不十分な検証

- CVE-2026-7935: Speech における不適切な実装

- CVE-2026-7936: V8 におけるオブジェクトのライフサイクルの問題

- CVE-2026-7937: DevTools における不十分なポリシー適用

- CVE-2026-7938: CSS における解放後使用

- CVE-2026-7939: SanitizerAPI における不適切な実装

- CVE-2026-7940: V8 における解放後使用

- CVE-2026-7941: Mobile における信頼できない入力の不十分な検証

- CVE-2026-7942: ANGLE における整数オーバーフロー

- CVE-2026-7943: ANGLE における信頼できない入力の不十分な検証

- CVE-2026-7944: Persistent Cache における信頼できない入力の不十分な検証

- CVE-2026-7945: COOP における信頼できない入力の不十分な検証

- CVE-2026-7946: WebUI における不十分なポリシー適用

- CVE-2026-7947: Network における信頼できない入力の不十分な検証

- CVE-2026-7948: Chromoting における競合状態

- CVE-2026-7949: Skia における境界外の読み取り

- CVE-2026-7950: GFX における境界外の読み取りと書き込み

- CVE-2026-7951: WebRTC における境界外の書き込み

- CVE-2026-7952: Extensions における不十分なポリシー適用

- CVE-2026-7953: Omnibox における信頼できない入力の不十分な検証

- CVE-2026-7954: Shared Storage における競合状態

- CVE-2026-7955: GPU における未初期化の使用

- CVE-2026-7956: Navigation における解放後使用

- CVE-2026-7957: Media における境界外の書き込み

- CVE-2026-7958: ServiceWorker における不適切な実装

- CVE-2026-7959: Navigation における不適切な実装

- CVE-2026-7960: Speech における競合状態

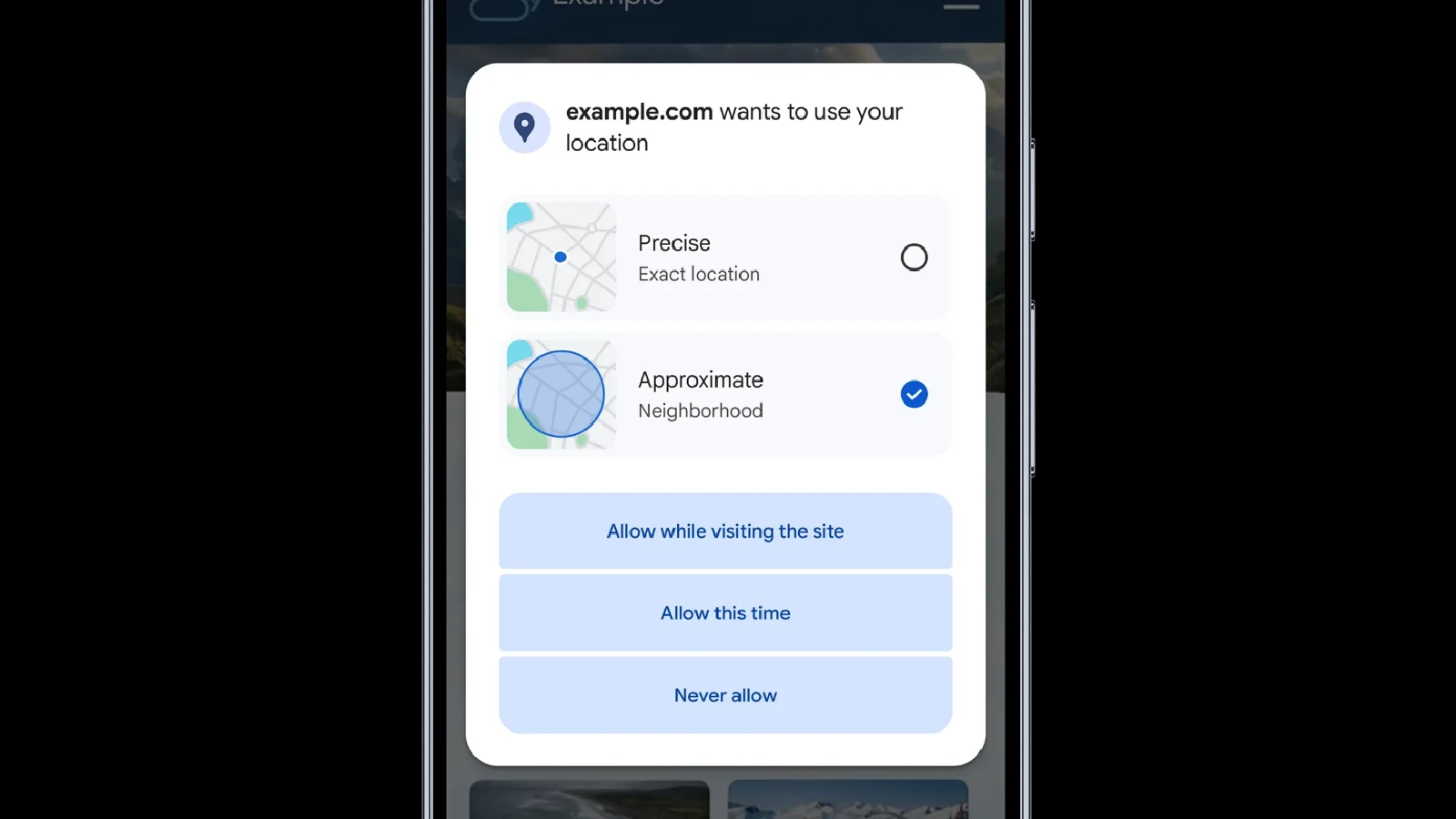

- CVE-2026-7961: Permissions における信頼できない入力の不十分な検証

- CVE-2026-7962: DirectSockets における不十分なポリシー適用

- CVE-2026-7963: ServiceWorker における不適切な実装

- CVE-2026-7964: FileSystem における信頼できない入力の不十分な検証

- CVE-2026-7965: DevTools における信頼できない入力の不十分な検証

- CVE-2026-7966: SiteIsolation における信頼できない入力の不十分な検証

- CVE-2026-7967: Navigation における信頼できない入力の不十分な検証

- CVE-2026-7968: CORS における信頼できない入力の不十分な検証

- CVE-2026-7969: Network における整数オーバーフロー

- CVE-2026-7970: TopChrome における解放後使用

- CVE-2026-7971: ORB における不適切な実装

- CVE-2026-7972: GPU における未初期化の使用

- CVE-2026-7973: Dawn における整数オーバーフロー

- CVE-2026-7974: Blink における解放後使用

- CVE-2026-7975: DevTools における解放後使用

- CVE-2026-7976: Views における解放後使用

- CVE-2026-7977: Canvas における不適切な実装

- CVE-2026-7978: Companion における不適切な実装

- CVE-2026-7979: Media における不適切な実装

- CVE-2026-7980: WebAudio における解放後使用

- CVE-2026-7981: Codecs における境界外の読み取り

- CVE-2026-7982: WebCodecs における未初期化の使用

- CVE-2026-7983: Dawn における境界外の読み取り

- CVE-2026-7984: ReadingMode における解放後使用

- CVE-2026-7985: GPU における解放後使用

- CVE-2026-7986: Autofill における不十分なポリシー適用

- CVE-2026-7987: WebRTC における解放後使用

- CVE-2026-7988: WebRTC における型の取り違え

- CVE-2026-7989: DataTransfer における不十分なデータ検証

- CVE-2026-7990: Updater における信頼できない入力の不十分な検証

- CVE-2026-7991: UI における解放後使用

- CVE-2026-7992: UI における信頼できない入力の不十分な検証

- CVE-2026-7993: Payments における信頼できない入力の不十分な検証

- CVE-2026-7994: Chromoting における不適切な実装

- CVE-2026-7995: AdFilter における境界外の読み取り

深刻度: Low (低)

- CVE-2026-7996: SSL における信頼できない入力の不十分な検証

- CVE-2026-7997: Updater における信頼できない入力の不十分な検証

- CVE-2026-7998: Dialog における信頼できない入力の不十分な検証

- CVE-2026-7999: V8 における不適切な実装

- CVE-2026-8000: ChromeDriver における信頼できない入力の不十分な検証

- CVE-2026-8001: Printing における解放後使用

- CVE-2026-8002: Audio における解放後使用

- CVE-2026-8003: TabGroups における信頼できない入力の不十分な検証

- CVE-2026-8004: DevTools における不十分なポリシー適用

- CVE-2026-8005: Cast における信頼できない入力の不十分な検証

- CVE-2026-8006: DevTools における不十分なポリシー適用

- CVE-2026-8007: Cast における信頼できない入力の不十分な検証

- CVE-2026-8008: DevTools における不適切な実装

- CVE-2026-8009: Cast における不適切な実装

- CVE-2026-8010: SiteIsolation における信頼できない入力の不十分な検証

- CVE-2026-8011: Search における不十分なポリシー適用

- CVE-2026-8012: MHTML における不適切な実装

- CVE-2026-8013: FedCM における信頼できない入力の不十分な検証

- CVE-2026-8014: Preload における不適切な実装

- CVE-2026-8015: Media における不適切な実装

- CVE-2026-8016: WebRTC における解放後使用

- CVE-2026-8017: Media におけるサイドチャネル情報の漏洩

- CVE-2026-8018: DevTools における不十分なポリシー適用

- CVE-2026-8019: WebApp における不十分なポリシー適用

- CVE-2026-8020: GPU における未初期化の使用

- CVE-2026-8021: UI におけるスクリプトインジェクション

- CVE-2026-8022: MHTML における不適切な実装

これらの脆弱性を悪用した攻撃からデバイスを保護するためにも、できるだけ早く Chrome を最新バージョンへとアップデートすることをおすすめします。

Chrome 148 の新機能

今回の Chrome 148 では、開発者および一般ユーザー双方に影響する新機能が複数導入されています。

動画・音声の遅延読み込み (Lazy Loading)

以前から進められていたように、<video> および <audio> 要素に loading=”lazy” 属性が追加され、画面外にあるメディアリソースの読み込みをビューポートに近づくまで先送りできるようになりました。

これは <img> や <iframe> では以前から対応済みの仕組みで、Chrome 148 でその対象がビデオ・音声にまで拡大され、ページ全体の初回読み込み速度の向上やデータ通信量の削減に繋がることが期待されます。

なお、YouTube などの埋め込み動画は iframe を経由しているため今回の変更の影響を受けませんが、<video> タグで直接埋め込まれたメディアが多いページでは改善が見込まれます。

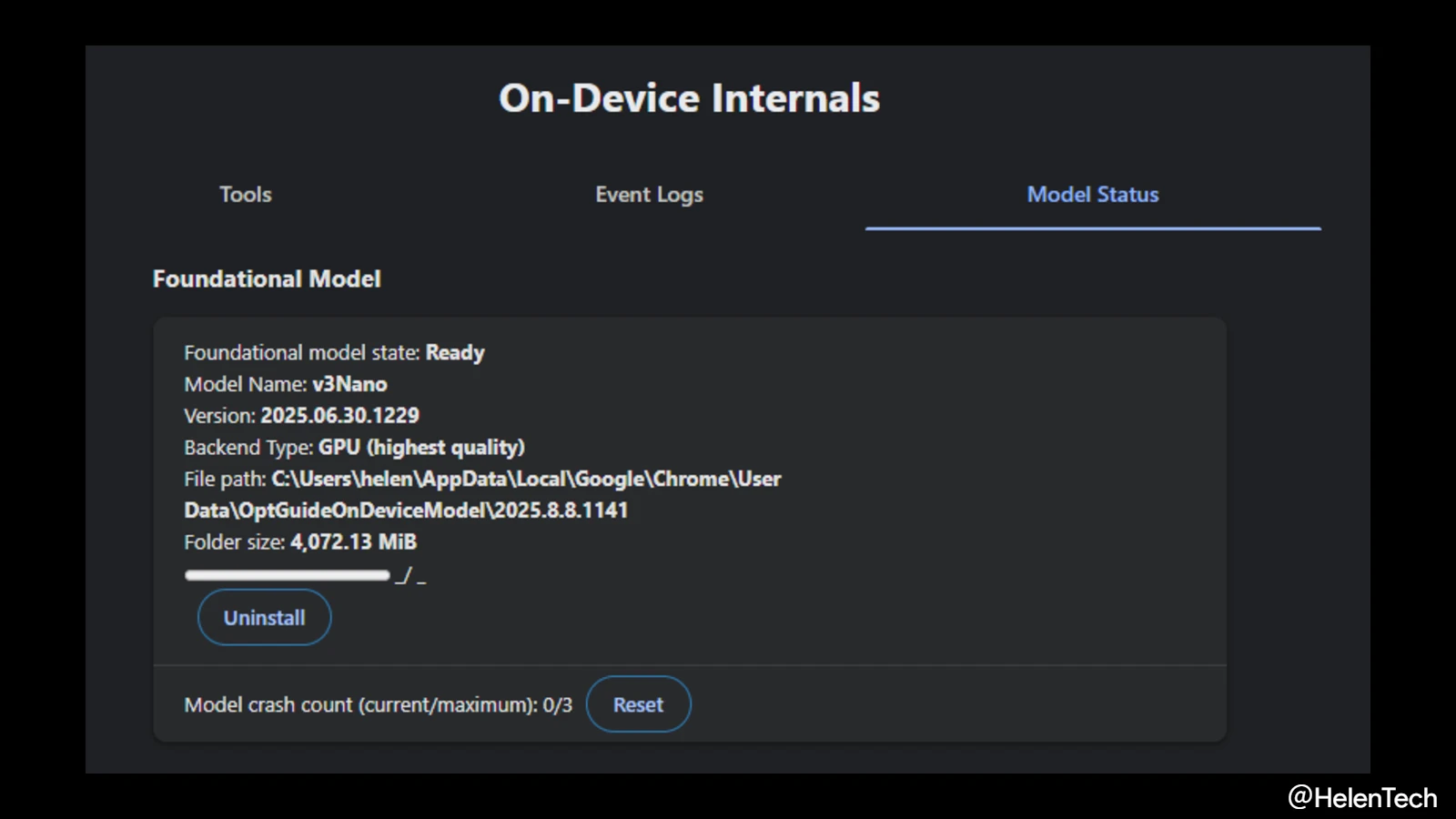

Prompt API (オンデバイス AI)

Prompt API が正式に搭載されました。これは、Web 開発者が Chrome に組み込まれたオンデバイスの AI 言語モデル (Gemini Nano) に直接アクセスできる API です。

テキスト・画像・音声の入力に対応しており、生成テキストを正規表現や JSON スキーマの形式に準拠させるレスポンス制約機能も備えています。

プライバシーを保ちながら AI 機能を Web アプリに組み込める点が大きな特長で、クラウドへのデータ送信が不要なため、ローカルで完結した AI 処理が可能になります。

詳細は Chrome 148 リリースノートをご参照ください。

Chrome ブラウザの手動アップデート手順

Chrome ブラウザは通常、バックグラウンドで自動的に更新されますが、以下の手順で手動アップデートを適用することができます。

- Chrome ブラウザを開く

- 右上の「︙ (3点リーダー)」アイコンをクリック

- [ヘルプ] > [Google Chrome について] を選択

- 自動的に更新の確認とダウンロードが始まります

- ダウンロード完了後、[再起動] ボタンをクリックして適用

Google Chrome 148 は、127件の脆弱性修正と複数の新機能を含むメジャーアップデートです。すでに展開が開始されているため、通知され次第アップデートすることをおすすめします。

- 関連記事:

なお、Chromebook などに向けた ChromeOS 148 安定版は 2026 年 5 月 19 日のリリースが予定されています。