Google は 2026 年 3 月 31 日(現地時間)、デスクトップ版(Windows / Mac / Linux)および Android 版の Chrome ブラウザに向けて Chrome 146 の最新マイナーアップデートをリリースしました。

今回のアップデートにより、Windows と Mac 向けにはバージョン 146.0.7680.177 / .178 が、Linux 向けには 146.0.7680.177 が提供されます。アップデートは、今後数日から数週間にかけて順次展開される予定です。

すでに悪用が確認済みの深刻な脆弱性を修正

今回のアップデートでは、合計 21 件のセキュリティ修正が含まれています。

このうち 19 件が Google の基準で 2 番目に高い深刻度である「High(高)」に分類されていますが、このうち 1 件の脆弱性については、すでに悪用が確認されていることが公式に報告されており、緊急性の高いアップデートとなっています。

公表された、悪用が確認済みの脆弱性は以下の通りです。

- [High] CVE-2026-5281: Dawn における解放後使用

グラフィックスを処理する「Dawn」コンポーネントにおける脆弱性であり、すでに実際の攻撃に悪用されているため、被害を防ぐためにも至急アップデートを適用する必要があります。

これ以外にも、JavaScript エンジンの V8 におけるオブジェクト破損(Object corruption)をはじめ、CSS や WebGL、GPU、PDF、WebAudio といった広範囲のコンポーネントにおける深刻度「High」の脆弱性が多数修正されています。

深刻度「High (高)」に分類された脆弱性の一覧

- [High] CVE-2026-5272: GPU におけるヒープバッファオーバーフロー

- [High] CVE-2026-5273: CSS における解放後使用

- [High] CVE-2026-5274: Codecs における整数オーバーフロー

- [High] CVE-2026-5275: ANGLE におけるヒープバッファオーバーフロー

- [High] CVE-2026-5276: WebUSB における不十分なポリシー適用

- [High] CVE-2026-5277: ANGLE における整数オーバーフロー

- [High] CVE-2026-5278: Web MIDI における解放後使用

- [High] CVE-2026-5279: V8 におけるオブジェクト破損

- [High] CVE-2026-5280: WebCodecs における解放後使用

- [High] CVE-2026-5281: Dawn における解放後使用 (すでに悪用が確認済み)

- [High] CVE-2026-5282: WebCodecs における境界外読み取り

- [High] CVE-2026-5283: ANGLE における不適切な実装

- [High] CVE-2026-5284: Dawn における解放後使用

- [High] CVE-2026-5285: WebGL における解放後使用

- [High] CVE-2026-5286: Dawn における解放後使用

- [High] CVE-2026-5287: PDF における解放後使用

- [High] CVE-2026-5288: WebView における解放後使用

- [High] CVE-2026-5289: Navigation における解放後使用

- [High] CVE-2026-5290: Compositing における解放後使用

なお、Google はユーザーの多くが修正版に更新するまで、脆弱性の詳細な技術情報の公開を制限する方針をとっています。

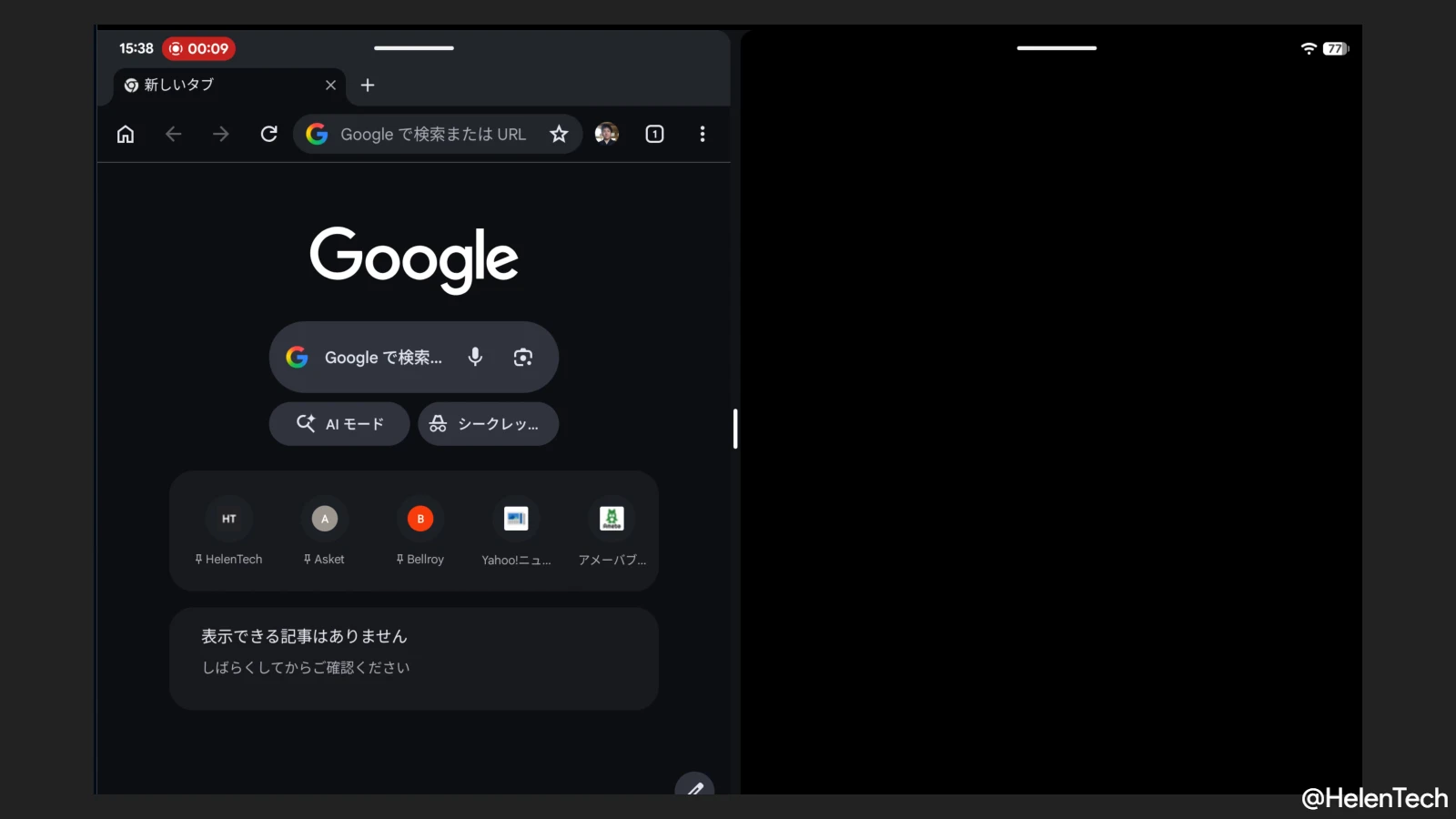

Android 版 Chrome にも同様の修正が展開

Google は同日付で Android 版 Chrome にも 146.0.7680.177 へのアップデートを展開しています。

リリースノートによると安定性とパフォーマンスの向上が含まれるほか、デスクトップ版と同じセキュリティ問題の修正が適用されています。

手動によるアップデート手順

アップデートはバックグラウンドで自動的に行われますが、以下の手順で手動で確認して適用することも可能です。

- Chrome ブラウザ右上の「︙(3つの点)」メニューをクリックします。

- 「ヘルプ」から「Google Chrome について」を選択します。

- 自動的にアップデートの確認とダウンロードが開始されます。

- ダウンロード完了後、「再起動」ボタンをクリックして更新を適用します。

今回はすでに悪用が確認されているゼロデイ脆弱性を含む 21 件ものセキュリティ修正が行われているため、非常に重要なアップデートです。ブラウザを起動したままにせず、手動で「Google Chrome について」を開いて最新の状態になっているか至急確認しておくことを強くおすすめします。

これらの修正についても、Chromebook など ChromeOS デバイスに今後展開される見込みです。

- 前回のアップデート: Chrome 146、深刻度「High」の8件の脆弱性を修正するアップデートが配信 (146.0.7680.164/.165)

- 関連記事: Google、Chrome 147 の管理者向けリリースノートを公開。垂直タブや Gemini の自動ブラウジング展開など