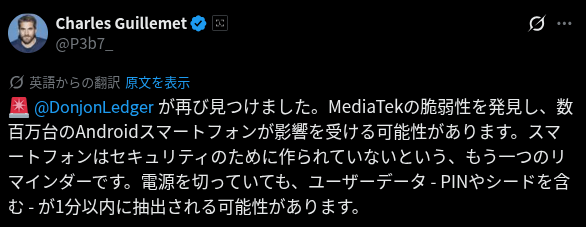

MediaTek 製プロセッサを搭載する数百万台の Android デバイスに影響を与えたとされるセキュリティ脆弱性について、当初の報告よりも広範囲に影響が及んでいる可能性が指摘されています。

MediaTek はすでに 2026 年 1 月に修正プログラムを展開していますが、どのデバイスが影響を受けるかは依然として明らかにされていません。

脆弱性の発覚と Trustonic 社の反論

この脆弱性は、Ledger のセキュリティ研究チーム「Donjon」が Nothing のスマートフォン CMF Phone 1 を調査した際に発見されました。

研究チームは、Android OS を起動することなく、1 分足らずでスマートフォンの PIN コードや暗号資産ウォレットのシードフレーズなど、機密データを抽出することに成功しています。

当初、Ledger はこの問題が MediaTek チップ内で利用されている Trustonic 社のセキュリティソフトウェア「TEE(Trusted Execution Environment)」に起因していると指摘していましたが、Android Authority によると、Trustonic 社はこの主張を真っ向から否定しています。

MediaTek プラットフォーム固有の弱点である可能性

Trustonic は、同社の保護領域用ソフトウェア「Kinibi」を使用する他の SoC ベンダー製品ではこの問題は発生していないと説明しており、これはソフトウェアの欠陥ではなく、MediaTek プラットフォーム固有の弱点であることを示唆しています。

また、Trustonic の技術を採用していない MediaTek チップも存在することから、同社製ソフトウェアの有無にかかわらず、広範囲のデバイスに同様の脆弱性が存在した可能性があります。

実際、MediaTek 側で根本的な修正が行われたため、Trustonic 側のアップデートは不要でした。

Chromebook を含めたユーザーの対策

影響を受けるデバイスの明確なリストは公開されていませんが、MediaTek 製プロセッサはエントリークラスの Chromebook にも広く採用されています。

ChromeOS は Android とは異なるセキュリティ構造(Verified Boot や Titan チップなど)を備えているため、スマートフォンと全く同じリスクがあるとは限りません。しかし、ハードウェアレベルの脆弱性である以上、念のため最新のパッチが適用されているか確認しておくほうが安心です。

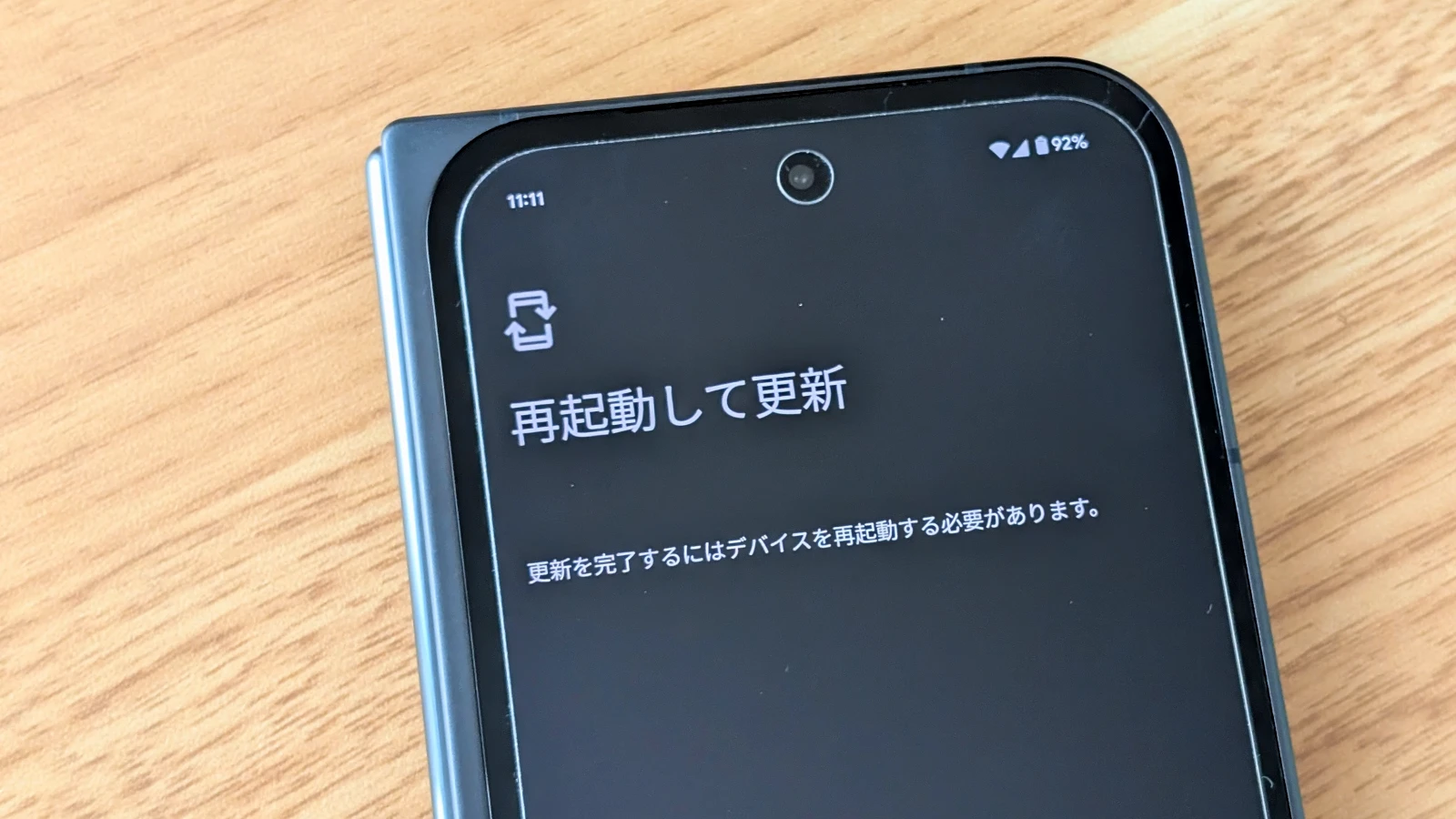

1 月 5 日よりメーカー経由で順次セキュリティパッチが展開されているため、Android や Chromebook のアップデート状況を改めて確認することが、もっとも確実な対策となります。