Google が 2025 年 12 月に提供を予定している Android セキュリティ情報を公開しました。

ここでは Android 13 以降の端末に影響する多数の脆弱性がまとめて公表されており、これらは 2025 年 12 月 5 日付のセキュリティパッチレベルで修正される見込みです。

修正が予定されている脆弱性の一部は「致命的(Critical)」で、多くが「高い(High)」と評価されています。

2025 年 12 月 3 日 更新: Google が Pixel 向けに 2025 年 12 月のセキュリティアップデートと Android 16 QPR2 安定版のアップデートを展開しました。詳しくは以下の記事をご覧ください。

2025 年 12 月の Android セキュリティ速報の概要

今回のセキュリティ速報は、Android 13 から Android 16 を対象に、プラットフォーム(フレームワーク / システム / カーネル)から SoC ベンダー(Qualcomm、MediaTek、Unisoc、Arm、Imagination Technologies)のコンポーネントまで広い範囲の問題に対処しています。

セキュリティパッチレベルは次の 2 つが用意されています。

- 2025-12-01:フレームワークやシステムなど一部コンポーネントの修正

- 2025-12-05:12月1日分を含む、全体的な修正セット

フレームワークには「重大」なDoS脆弱性

最も深刻とされているのが、Android フレームワークのサービス拒否(DoS)脆弱性です。

代表例となる CVE-2025-48631 では、追加の実行権限を必要とせず、リモートから DoS 攻撃を受ける恐れがあるとされています。

DoS 脆弱性は端末の乗っ取りに直結するものではありませんが、システムやアプリが強制的に停止し、操作不能に陥る可能性があるため影響は大きいと考えられます。

すでに「限定的に悪用されている可能性がある」脆弱性も

フレームワークには権限昇格(EoP)や情報開示(ID)など、多数の脆弱性が含まれています。その中でも次の 2 件については、限定的な標的型攻撃に悪用されている可能性が示されています。

- CVE-2025-48633(ID)

- CVE-2025-48572(EoP)

いずれも Android 13〜16 に影響し、深刻度は「High」に分類されています。標的型攻撃で利用される可能性がある脆弱性は、他の脆弱性と組み合わせて使われるケースも多く、早期のアップデート適用が重要です。

システム・カーネルにも多数のEoP脆弱性

システムコンポーネントでは、ユーザー操作をきっかけに追加権限なしで権限昇格が可能になる脆弱性が複数報告されています。マルウェア感染時に悪用されると、端末内部のデータや機能への不正アクセスにつながるため、早めの修正が望まれます。

カーネルでは、pKVM や IOMMU など仮想化・メモリ保護に関わる領域で「重大(Critical)」の権限昇格脆弱性が示されています。OS の基盤部分に関係するため、端末のセキュリティ全体に影響しやすい内容です。

Qualcomm・MediaTek・Unisocの各SoCコンポーネントも修正

今回の速報では、複数の SoC ベンダーコンポーネントに関する脆弱性も多数公開されています。

- Qualcomm:カーネルやブートローダーに関する深刻な脆弱性

- MediaTek:モデムや IMS、プリローダーなど通信・起動系の脆弱性

- Unisoc:モデム周りに多くの脆弱性が集中

これらは端末内部のファームウェア領域に関わるため、OS アップデートと同時にベースバンドやシステムファームウェアの更新を伴う場合があります。

Android Automotive / Wear OS にも更新はあるが、新規の重大項目はなし

同時に Android Automotive および Wear OS 向けのセキュリティ情報も更新されています。ただし、新規に個別列挙が必要な脆弱性は追加されていません。

Wear OS の場合は、今回の 2025-12-05 パッチレベル以降を適用することで全体の修正が反映されるとされています。

ユーザーが確認しておきたいポイント

利用者がチェックしておきたいのは次の 3 点です。

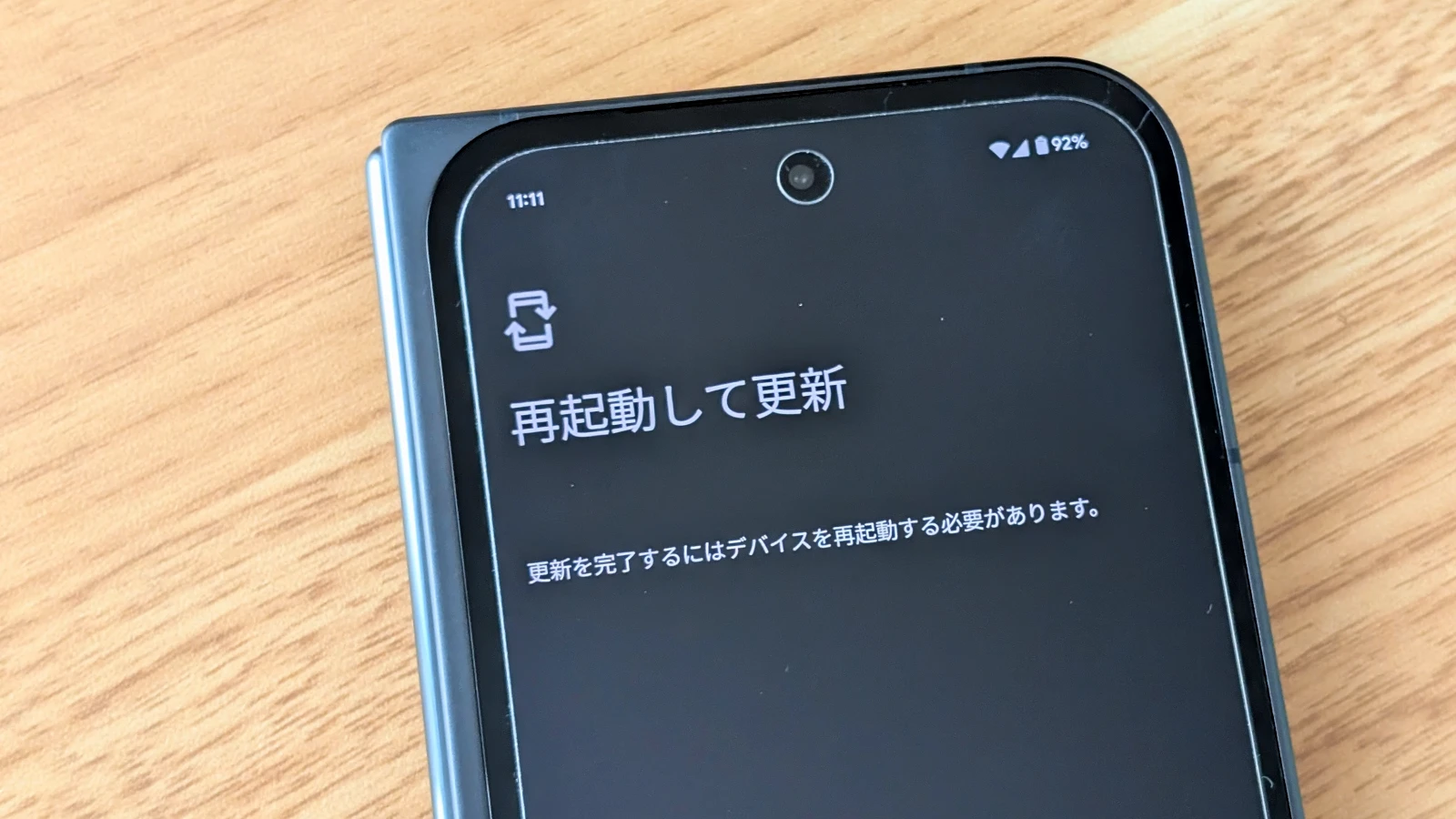

- セキュリティパッチレベルの確認: 設定アプリの「デバイス情報」から、パッチレベルが「2025-12-01」または「2025-12-05」以降になっているかを確認します。

- アップデート通知が来たら適用する: フレームワーク・カーネル・モデムなど基盤レイヤーの脆弱性が多いため、更新を後回しにするとリスクが残ります。

- 不審なアプリのインストールを避ける: Google Play プロテクトは有害アプリを監視していますが、未知の APK をサイドロードする運用は攻撃リスクを高めます。

特に、すでに悪用されている可能性が示された CVE が含まれているため、個人・業務利用どちらのユーザーでも早めのアップデートが推奨されます。

ただし、記事執筆時点ではまだ Pixel デバイスへのアップデートは展開されていません。

まとめ

2025 年 12 月の Android セキュリティ速報では、Android 13 以降を対象とした多数の重要な脆弱性が公開されています。

フレームワークの重大な DoS 脆弱性に加え、権限昇格や情報開示など深刻度の高い問題がまとまって修正される予定です。Qualcomm・MediaTek・Unisoc などの SoC コンポーネントにも広く影響しており、更新内容は大きな規模になっています。

出典: Android