Android の通知システムにおいて、表示されているリンクとは異なる Web サイトにアクセスさせられる可能性のある脆弱性が発見されました。この問題について、Google はすでに問題を認識しており、将来のセキュリティアップデートで修正すべく積極的に取り組んでいるとコメントしています。

この問題はセキュリティ研究者の Gabriele Digregorio 氏によって明らかにされ、同氏のブログで詳細な手口が公開されています。この脆弱性は、WhatsApp や Instagram、Slack といった、通知上にリンクを表示する多くの人気アプリに影響を及ぼす可能性があります。

脆弱性の仕組みと手口

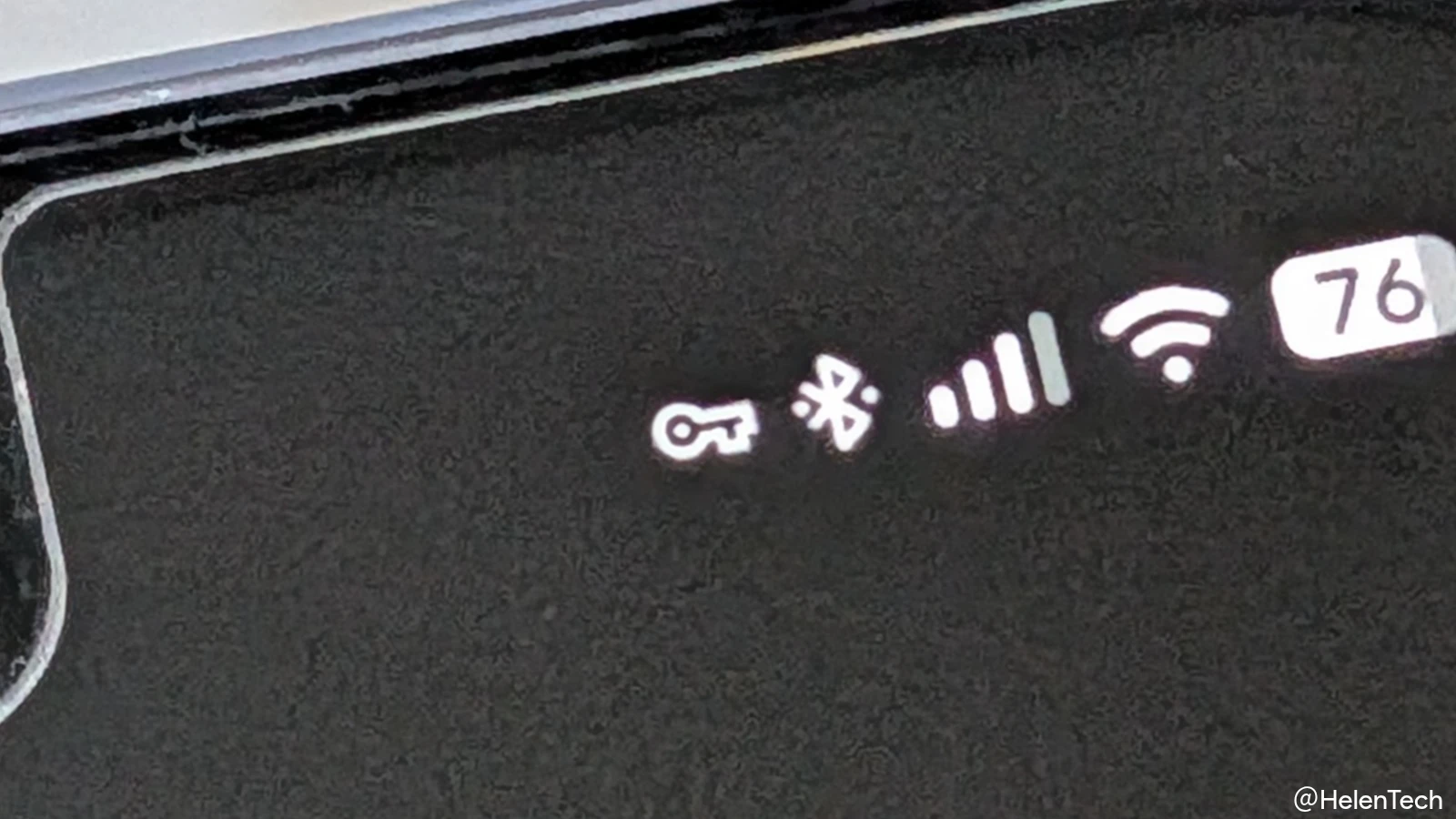

この脆弱性は、メッセージ内に目に見えない特殊な Unicode 文字を挿入することで悪用されます。この隠された文字を受け取った Android システムは、通知内のテキストを誤って解釈し、表示されている URL の一部分だけを実際のリンク先として認識してしまいます。

例えば、Digregorio 氏が公開した実演動画では、以下のような手口が示されています。

- 表示: 通知上には

Amazon.comという安全に見えるリンクが表示されます。 - 実際の動作: しかし、「リンクを開く」をタップすると、隠された文字によって分割された

zon.comという全く別のドメインにアクセスしてしまいます。

このように、ユーザーが見ているリンクと実際に開かれるリンクが異なるため、非常に悪用されやすい脆弱性と言えます。

どんな危険性があるのか?

この脆弱性が悪用された場合、ユーザーは以下のようなリスクに晒される可能性があります。

- フィッシング詐欺: 正規のサイトを装った偽の Web サイトに誘導され、ログイン情報やクレジットカード情報などの個人情報を盗み取られる危険性があります。

- 意図しないアプリ操作: アプリの「ディープリンク」機能が悪用されると、ユーザーが意図しないアクションが実行される可能性があります。例えば、特定の相手に勝手にメッセージを送信させられたり、アプリ内の特定のアクションを起動させられたりするケースが考えられます。

本来、アプリ側でリンクからのアクションを実行する前に確認を求めるべきですが、一部のアプリではその確認が行われず、リスクをさらに高めています。

Google の対応とユーザーができる対策

この脆弱性は 2025 年 3 月に Google へ報告されており、この問題を「中程度の深刻度 (moderate severity)」と評価しています。

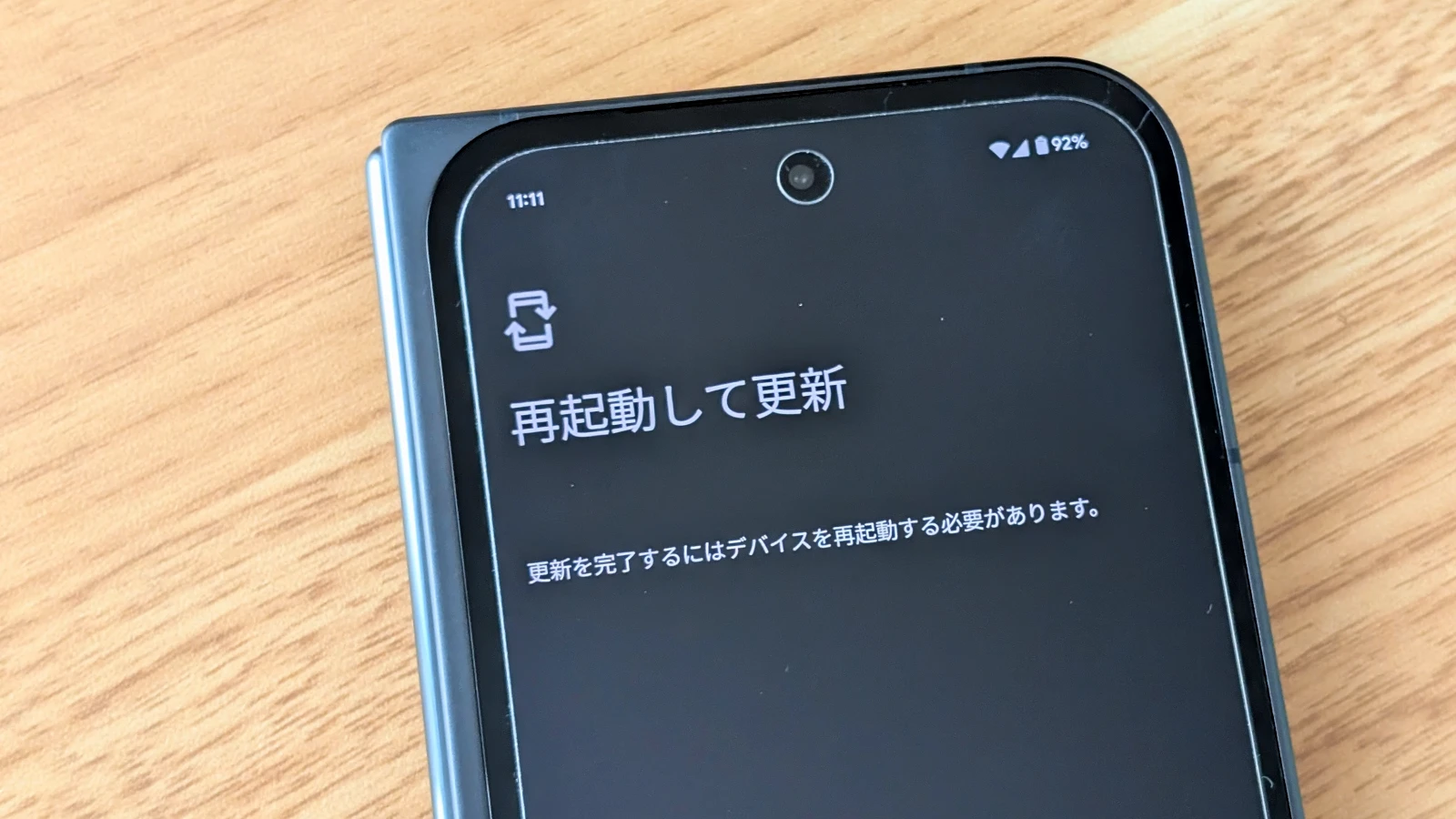

Google はすでに修正に取り組んでいることを認めていますが、具体的な修正時期は「将来のセキュリティアップデート」とされており、現時点では Android 14、15、16 を実行しているデバイス(最新の Pixel 9 Pro を含む)でこの問題が確認されています。

Google から正式な修正パッチが提供されるまでの間、ユーザー自身で以下のような対策を講じることが推奨されます。

- 通知から直接リンクを開かない: 最も安全な対策は、通知に表示される「リンクを開く」ボタンを安易にタップしないことです。

- アプリ本体からアクセスする: 重要な連絡や情報だと思われる場合は、通知から直接リンクを開くのではなく、アプリ本体を起動し、そこから該当の会話や投稿に含まれるリンクを確認してアクセスするようにしてください。

- 基本的な注意を徹底する: Google が推奨しているように、「知らない送信者や疑わしいメッセージのリンクはクリックしない」という基本的なセキュリティ意識を常に持つことが重要です。

まとめ

Android の通知システムにおいて、表示されているものとは異なるリンクを開かせる可能性のある脆弱性が発見されました。これはフィッシング詐欺などのリスクにつながるため、注意が必要です。

Google はこの問題を認識しており、将来のセキュリティアップデートでの修正を予定しています。修正が提供されるまでは、ユーザーは通知上のリンクを直接開くことを避け、アプリ本体から確認するなど、慎重な対応を心がけることが大切です。

出典: Android Authority, Io_no