Googleは今週、世界最大規模の住宅用プロキシネットワーク(Residential Proxy Network)である「IPIDEA」に対し、法的および技術的な対抗措置を講じたことを発表しました。

このネットワークは、ユーザーが気づかないうちにAndroidスマートフォンなどのデバイスを「踏み台」にし、サイバー攻撃や不正な通信の中継点として悪用していたものです。

今回の措置により、Google Play プロテクトが IPIDEA に関連する悪意あるアプリを自動的に検出し、削除またはインストールをブロックするようアップデートされています。

IPIDEA とは?

「IPIDEA」は、一般家庭のインターネット回線を経由して通信を行うネットワークを提供していました。

開発者が提供する無料 VPN アプリやゲームなどに密かに「SDK (ソフトウェア開発キット)」が組み込まれ、ユーザーがこれらをインストールすると、知らぬ間にデバイスがプロキシネットワークの「出口」として機能してしまいます。

もしユーザーの端末がこのネットワークに組み込まれてしまった場合、以下のようなリスクがあります。

- バッテリー消費の異常な増大: バックグラウンドで常に通信処理が行われるため、電池持ちが極端に悪くなります。

- 通信速度の低下: 自身の帯域幅が他人の通信に使われるため、動画視聴やブラウジングが遅くなります。

- 自宅Wi-Fi内へのセキュリティ脅威: 最も危険な点として、同じ Wi-Fi ネットワークに接続している他のデバイス(PC、NAS、スマート家電など)に対して、内部から攻撃を仕掛ける足がかりにされる可能性があります。

- IPアドレスの汚染: あなたの IP アドレスがサイバー攻撃の「発信元」として使われるため、各種サービスからアクセス禁止(ブラックリスト入り)などの措置を受ける恐れがあります。

Google による一斉摘発と Play プロテクトの役割

Google の脅威分析グループ(GTIG)と法務チームは、このネットワークを無力化するために、デバイス制御用ドメインの差し押さえや情報共有を実施しました。

Google は今回の措置に合わせて Play プロテクトを強化し、IPIDEA の SDK が含まれるアプリを既知のマルウェアとして警告・削除する対応を行っています。

これにより、Google Play ストア外からインストールしたアプリであっても、OS レベルで保護が働くようになっています。

なお、今回の不正な SDK は Android だけでなく、Windows や WebOS なども標的になっています。

実際に確認された悪用アプリと対策

Google の調査によると、以下の SDK やブランドが IPIDEA ネットワークに関与しているとされています。

- 関連するSDK名: Castar SDK, Earn SDK, Hex SDK, Packet SDK

- 確認されたプロキシ/VPNブランド例: 360 Proxy, 922 Proxy, ABC Proxy, Luna Proxy, Galleon VPN, Radish VPN など

今すぐできる確認手順

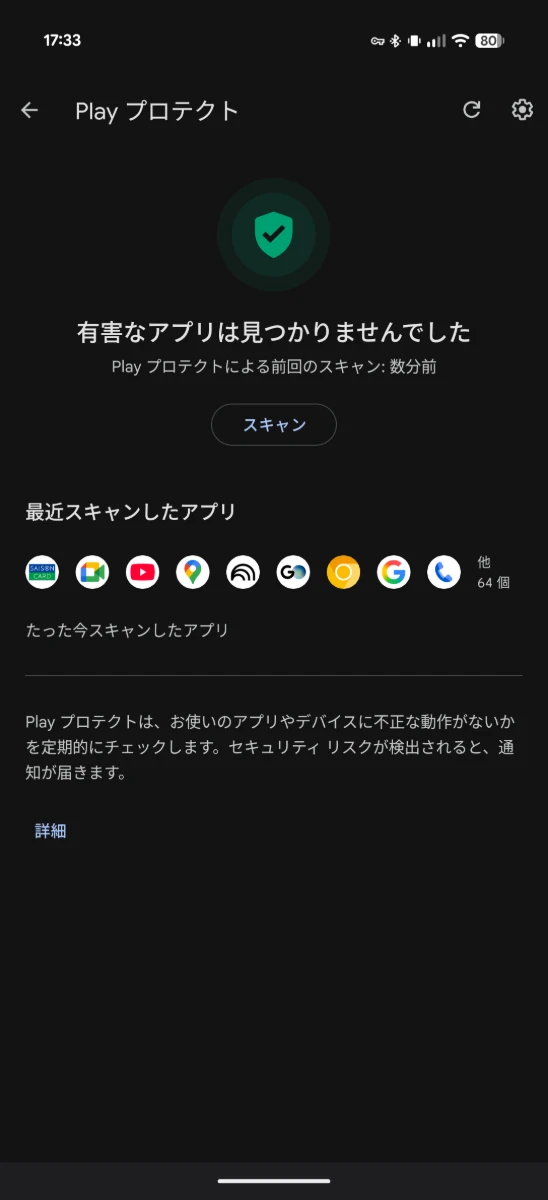

今回の脅威に対抗するため、デバイスで Google Play プロテクトが正しく機能しているか確認し、手動スキャンを実行することをお勧めします。

手動スキャンは、以下の手順で実施することができます。

- Google Play ストア アプリを開きます。

- 右上の プロフィールアイコン をタップします。

- メニューから [Play プロテクト] をタップします。

- [スキャン] ボタンをタップして、有害なアプリがないかチェックします。

まとめ

Google の対策は強力ですが、今後も類似の手口が登場する可能性は十分にあります。

「無料で使える」、「収益化できる」といったフレーズには裏があると考え、安易なサイドローディングは避けるのが賢明です。

Chromebook ユーザーも含め、信頼できるストアを利用し、Google Play プロテクトは有効にしておくことをおすすめします。